RADIUS (Remote Authentication Dial-In User Service) est un protocole client-serveur permettant de centraliser des données d’authentification. L’identification sur les sites Web par un nom et un mot de passe est aussi gérée en RADIUS, le serveur Apache est un des clients Radius les plus répandus. Dans notre cas, le serveur RADIUS servira à relier l’active directory à notre portail captif pfsense. Il est à noter que la manipulation reste la même voire, n’est pas obligatoirement à refaire pour chaque portail. (Il suffit de pointer le serveur RADIUS depuis le portail captif pour que cela fonctionne dans une grande partie des cas).

Installation et configuration

Premièrement, vous devez posséder votre serveur Windows 2012 R2 ou une autre version. Le service RADIUS est introduit depuis la version 2003 édition entreprise (elle n’y est pas dans la version standard). Dans ce tuto je pars du principe que vous possédez déjà le serveur, comme c’est le cas dans une grande partie des entreprises voulant mettre en place un portail captif.

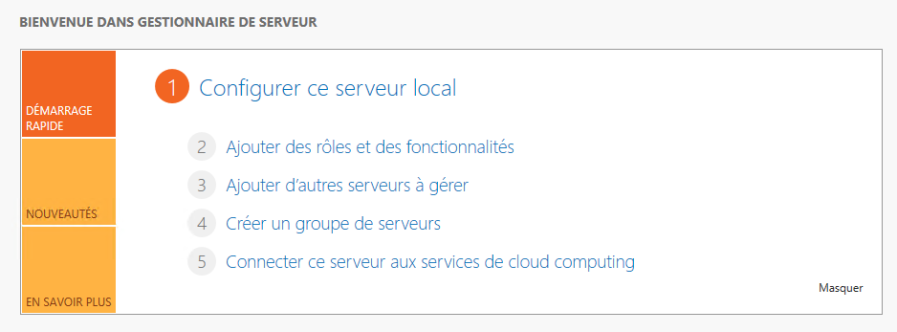

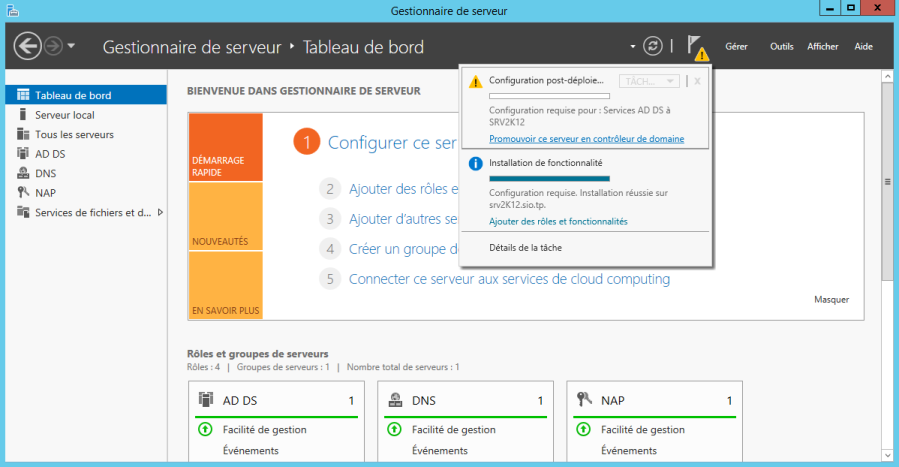

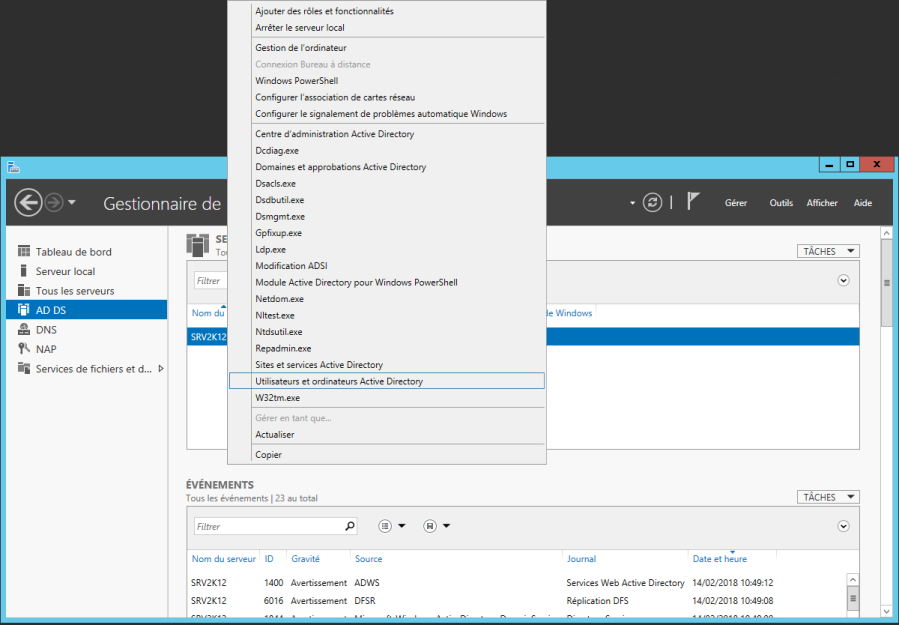

Pour commencer, il faut installer les services AD et NAP (RADIUS). Il faut donc aller sur le gestionnaire de serveur  et cliquer sur Ajouter des rôles et des fonctionnalités

et cliquer sur Ajouter des rôles et des fonctionnalités

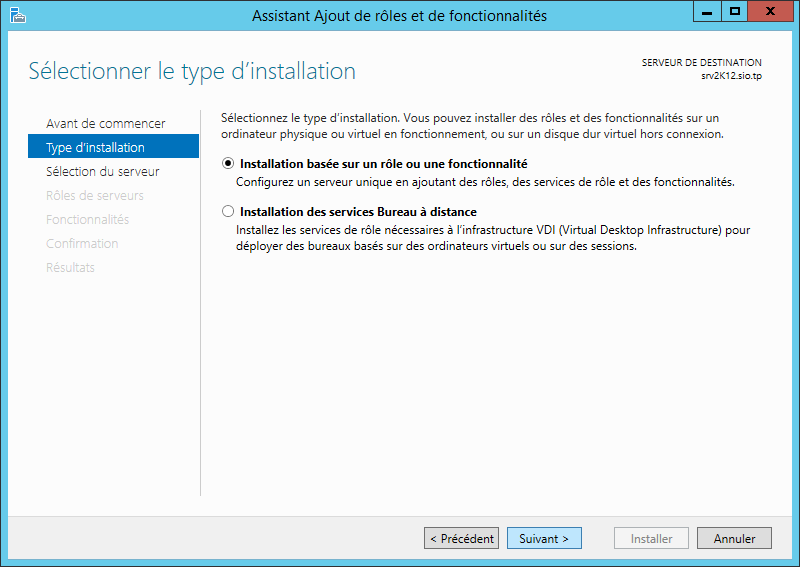

Puis Installation basée sur un rôle ou une fonctionnalité

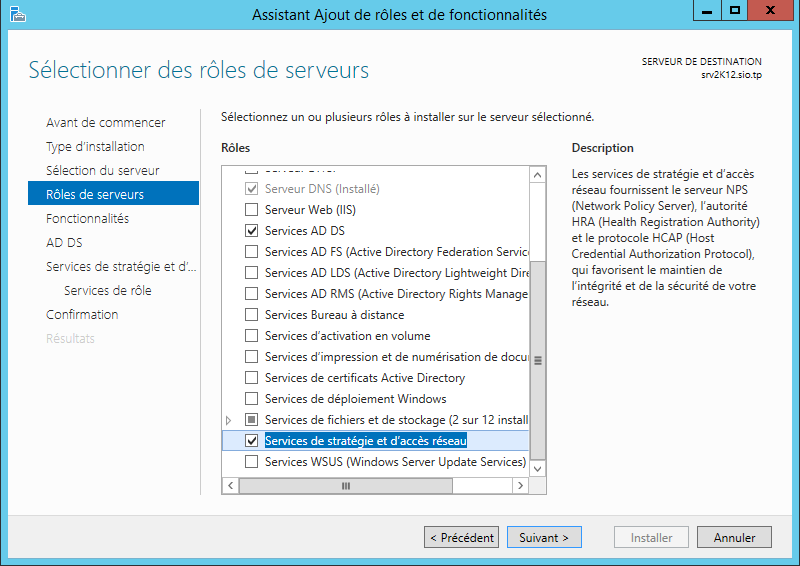

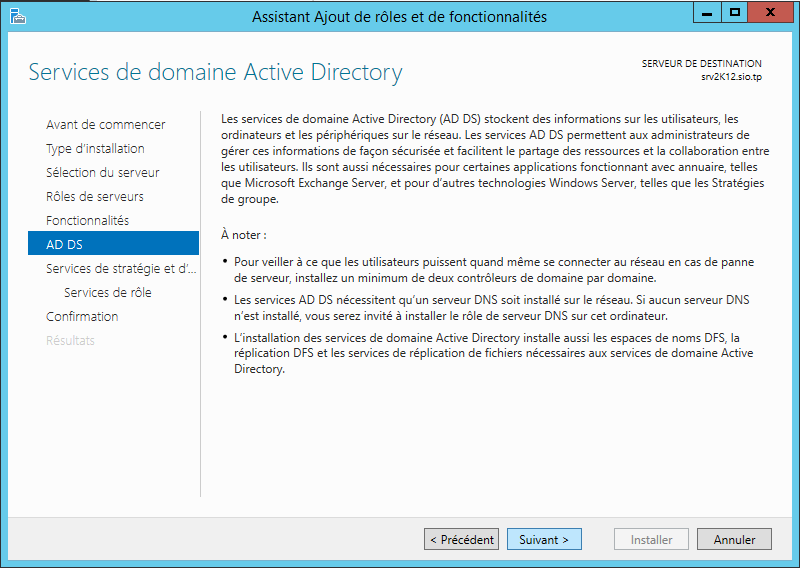

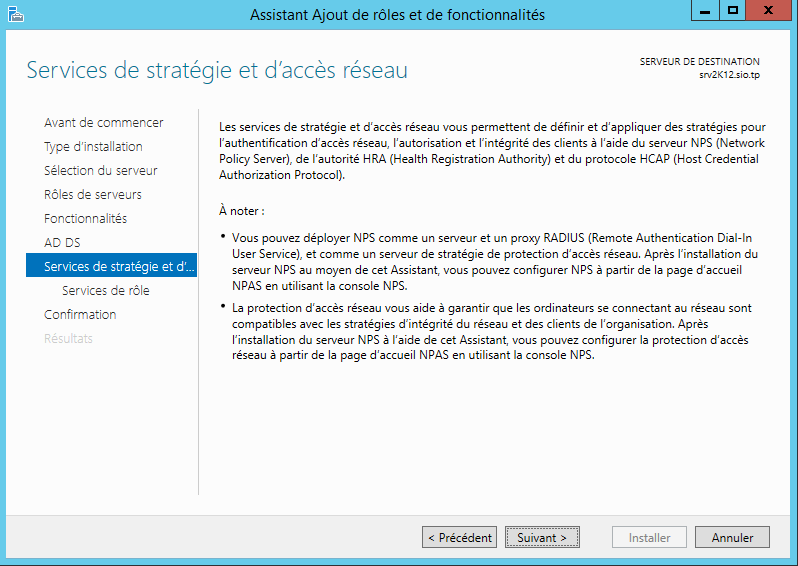

Pour mon tutoriel, j’installerais le service d’ad (AD DS) et le service de stratégie et d’accès réseau.

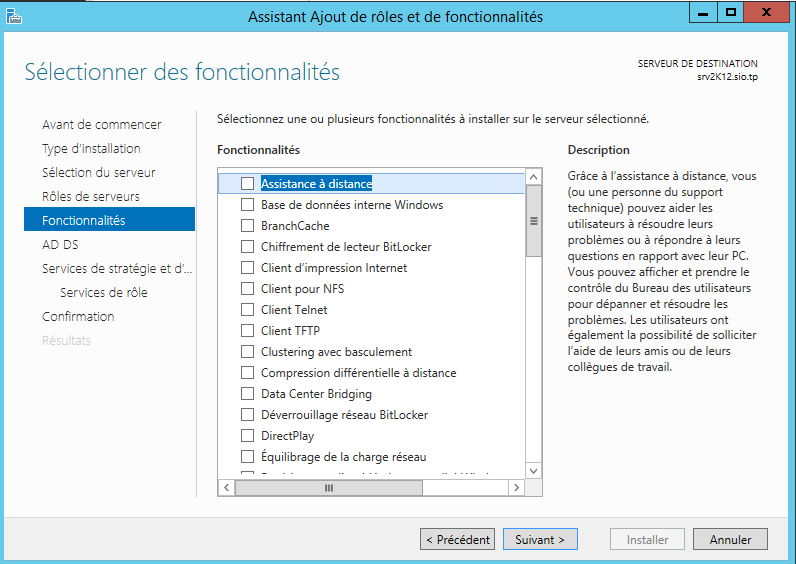

Ici, il n’y a rien à changer ni à installer.

Suivant

Suivant

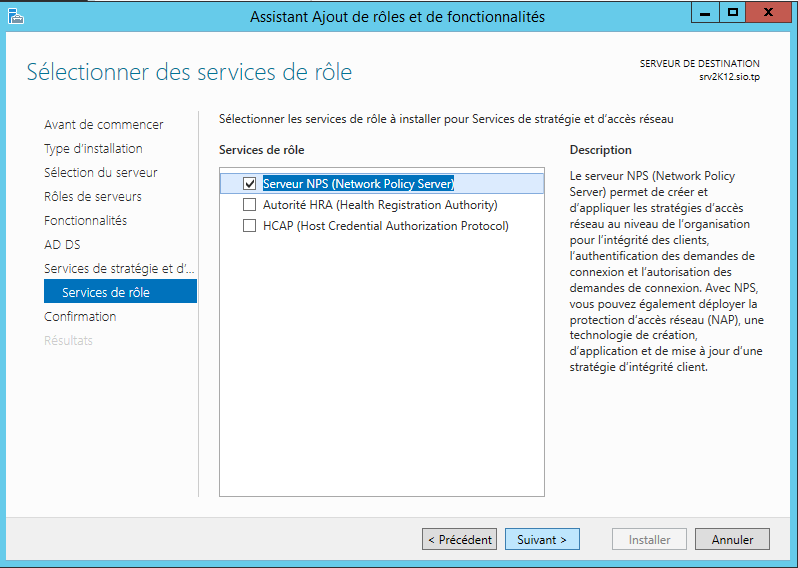

Dans service de rôle il faut sélectionner Serveur NPS (Network Policy Server).

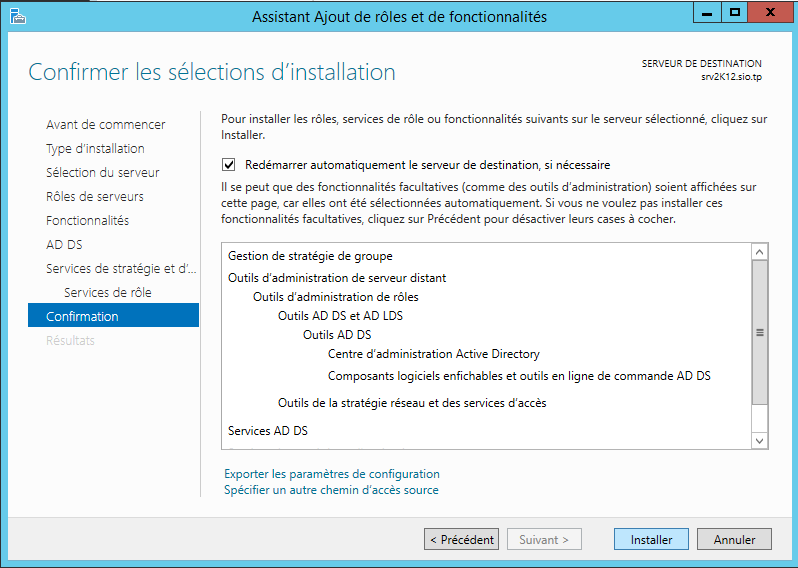

sélectionnez redémarrer automatiquement et cliquez sur installer

Une notification apparaît sur le gestionnaire de serveur pour promouvoir le serveur en contrôleur de domaine.

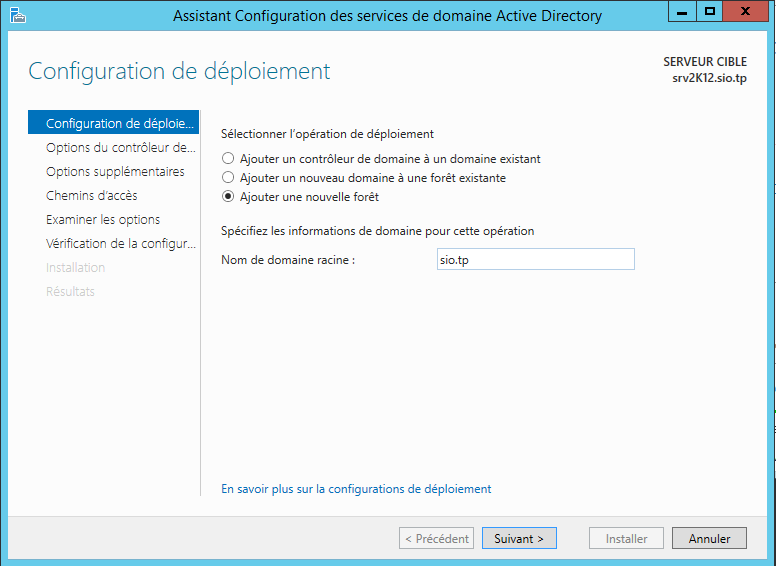

Maintenant on doit définir notre forêt. Pour la mienne j’ai choisi sio.tp. On prend donc « Ajouter une nouvelle forêt »

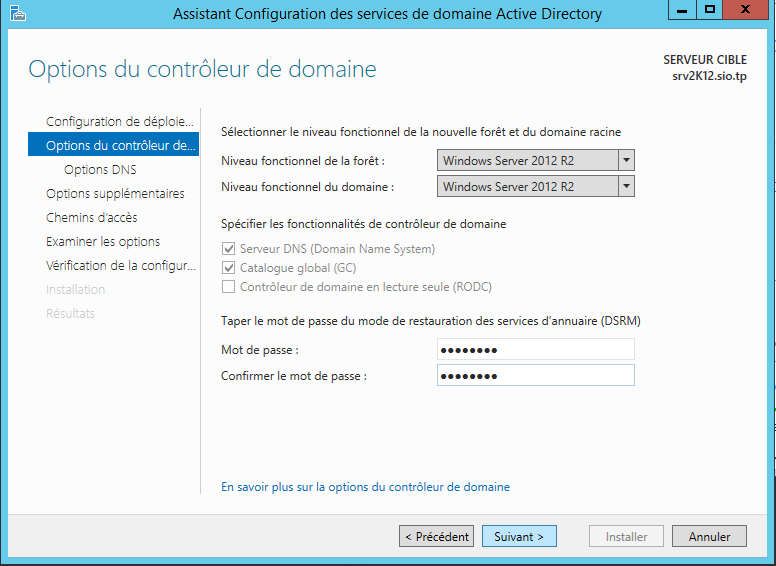

Ici on laisse tout par défaut et on configure le mot de passe du domaine.

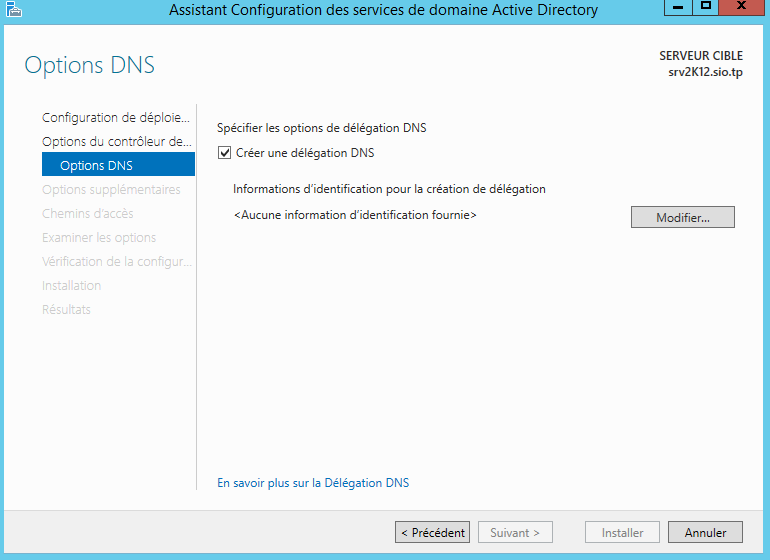

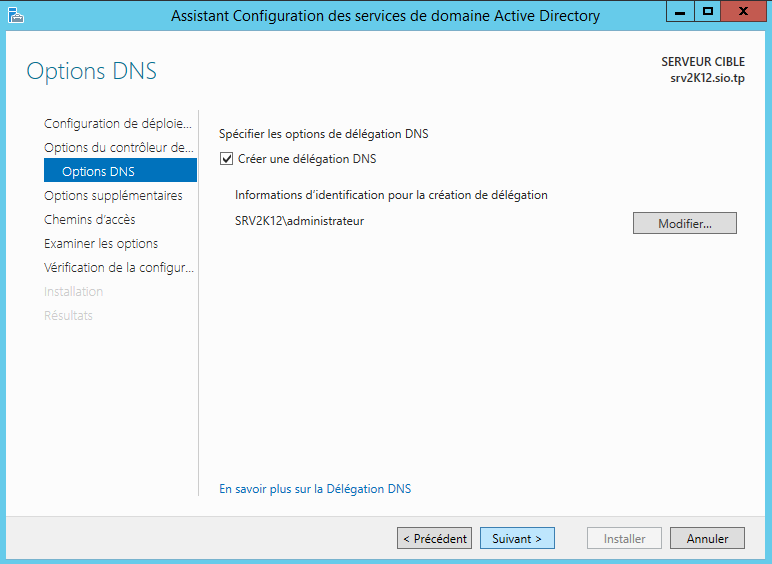

Cliquez sur « créer une délégation DNS » et « Modifier.. » il faudra rentrer ses logins puis cliquer sur suivant.

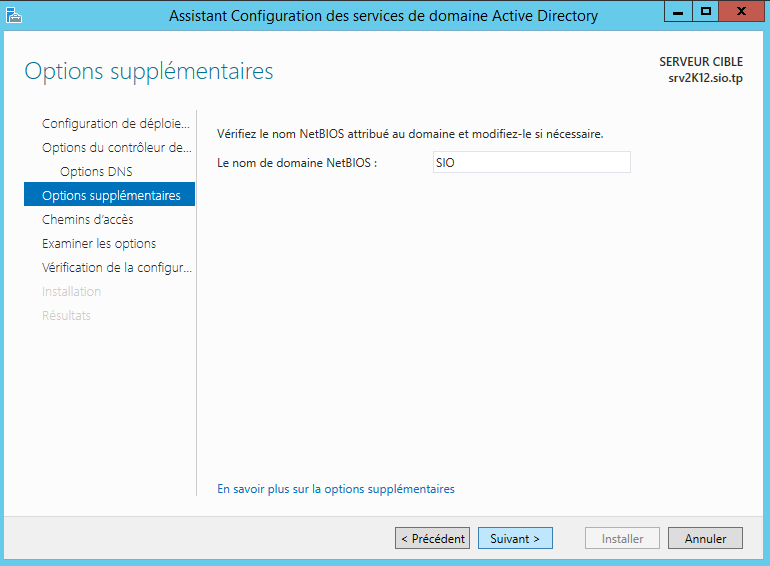

Ici vous devrez configurer un nom NetBIOS.

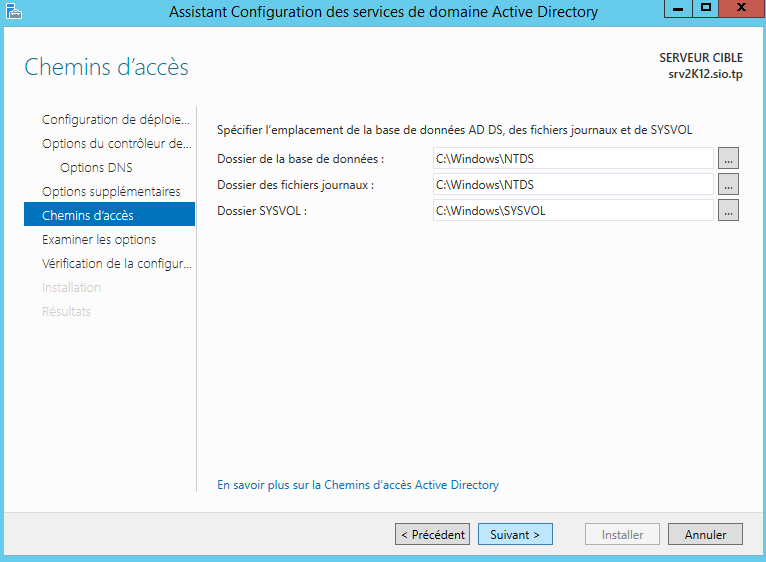

Ici il n’y a rien à modifier, cliquez sur suivant.

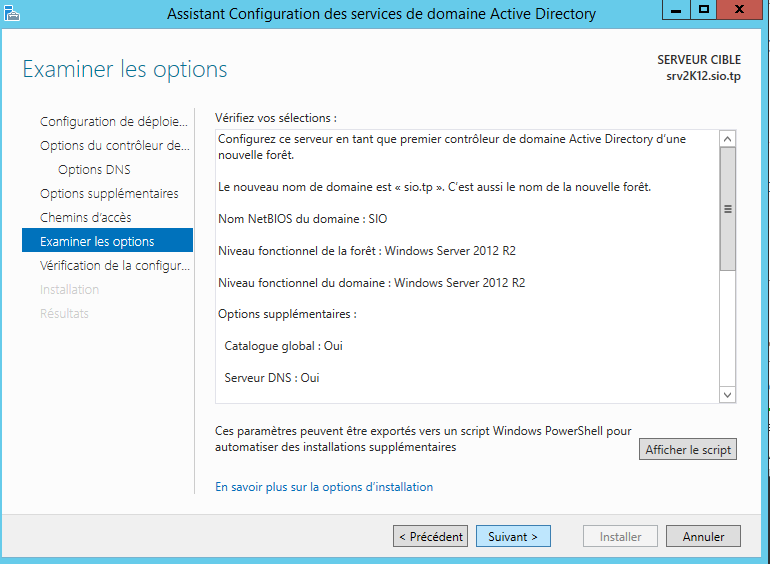

Ici pareil.

Puis Installer.

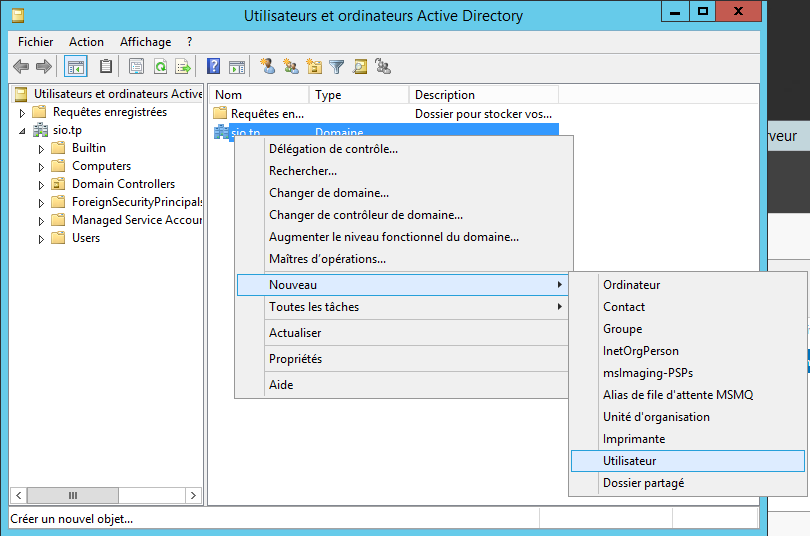

On va désormais peupler notre AD avec des utilisateurs, une unité organisationnelle et un groupe, adaptés au radius pour pfsense (mais marche avec la plupart des autres portails captifs tant que c’est relié au serveur radius).

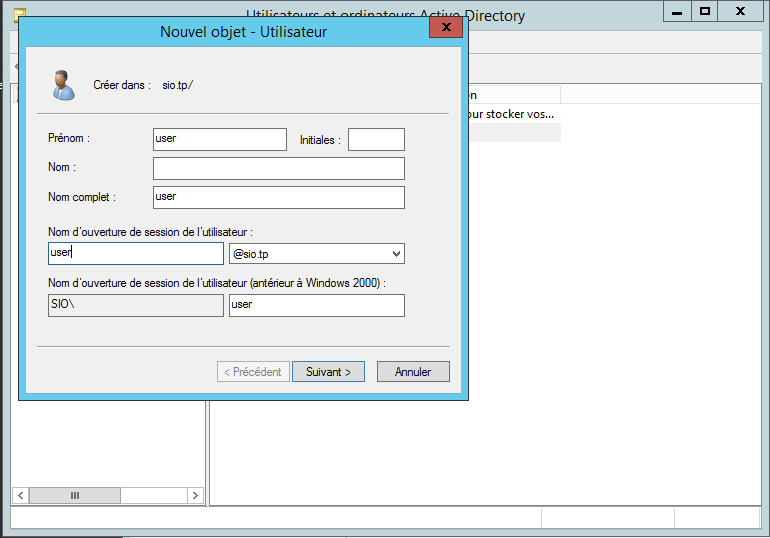

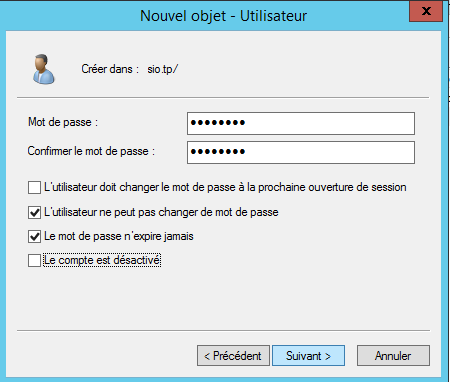

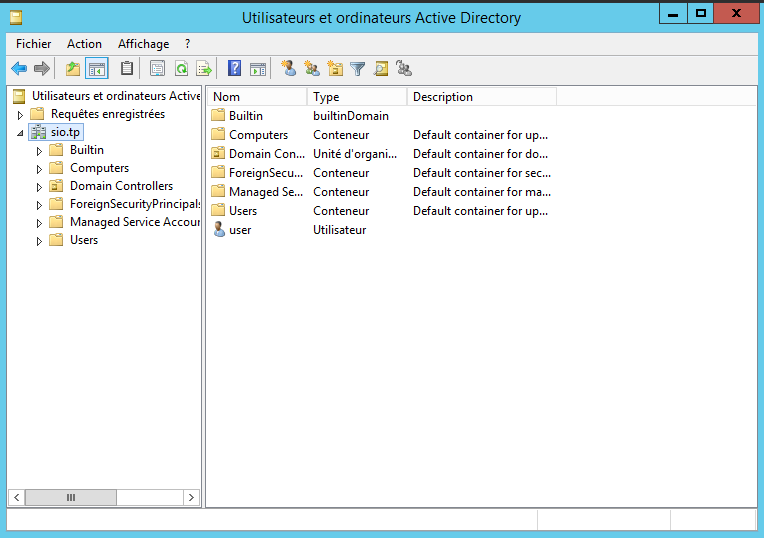

On crée donc un premier utilisateur à la racine de l’active directory

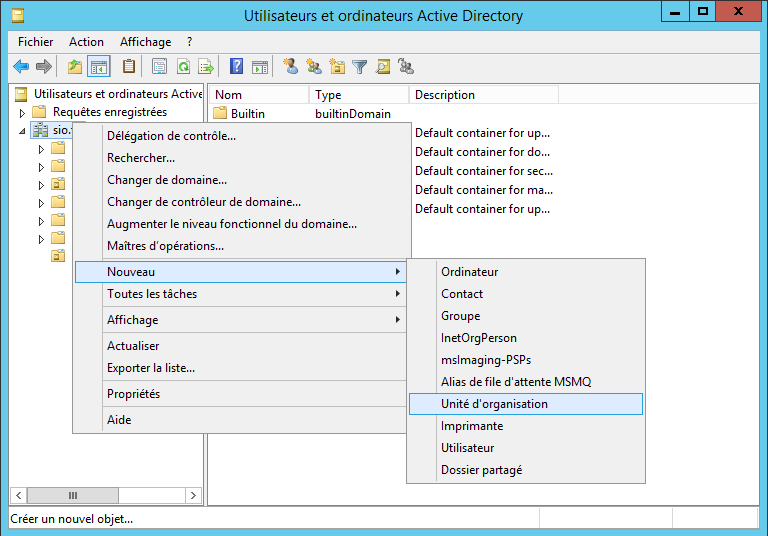

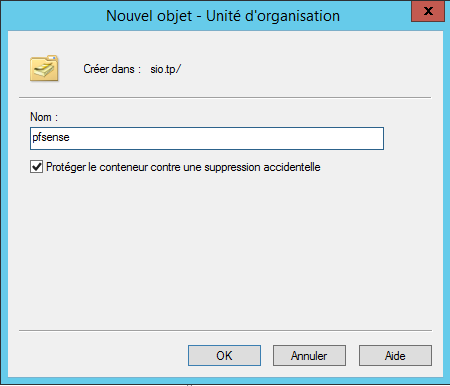

On crée aussi l’OU (Organizational Unit) ou Unité Organisationnelle.

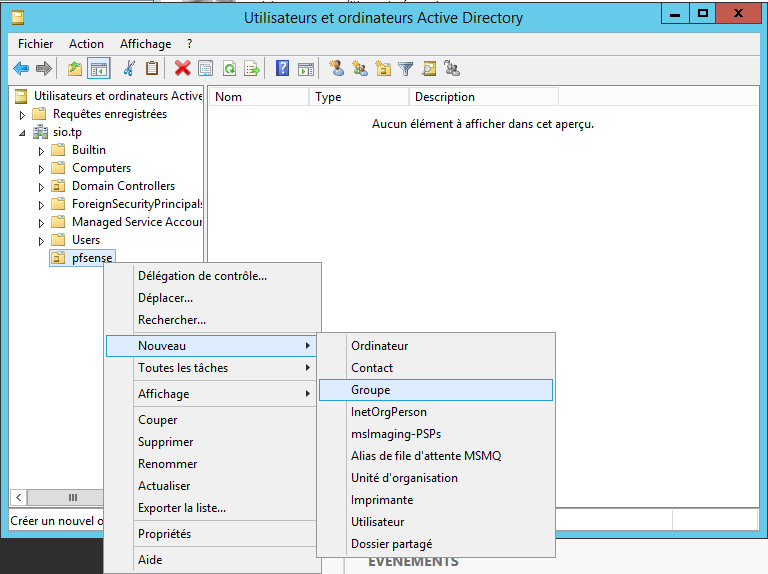

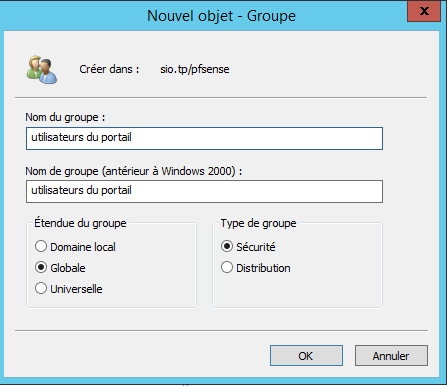

Puis un groupe pour regrouper tous nos utilisateurs.

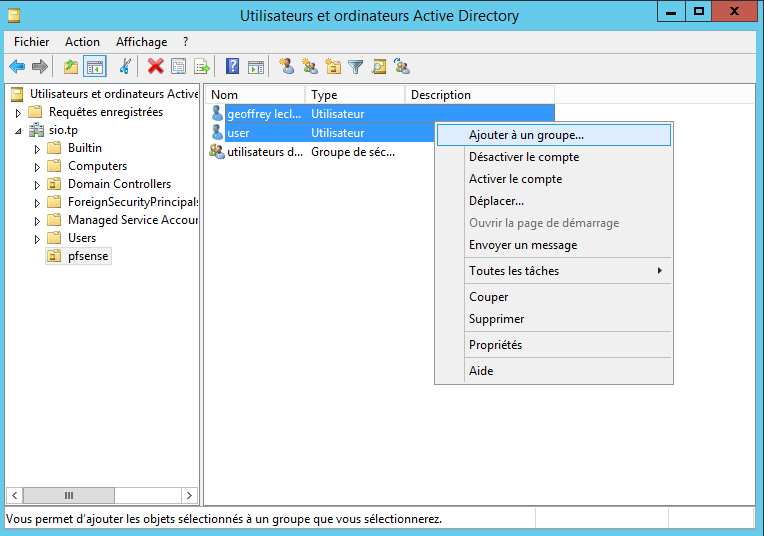

Pour un meilleur exemple, j’ai recréé un utilisateur « user » (user1) dans mon OU pfsense et un utilisateur geoffrey leclerc (gleclerc)

L’active Directory est ainsi prête et fonctionnelle. Il reste donc le serveur Radius à configurer.

Configuration Serveur RADIUS

Nous avons déjà installé le serveur RADIUS en même temps qu’on a installé l’Active Directory, cependant il n’est pas configuré.

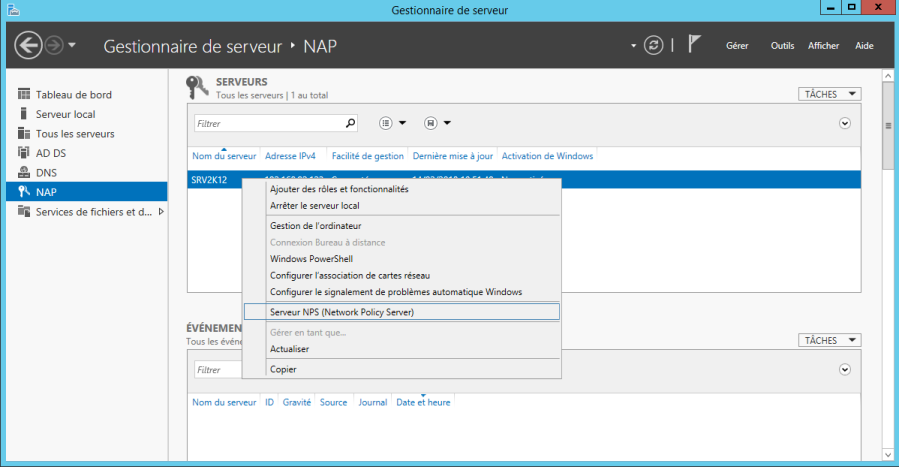

Il faut donc ouvrir le gestionnaire de serveur > NAP > serveur NPS (Network Policy Server)

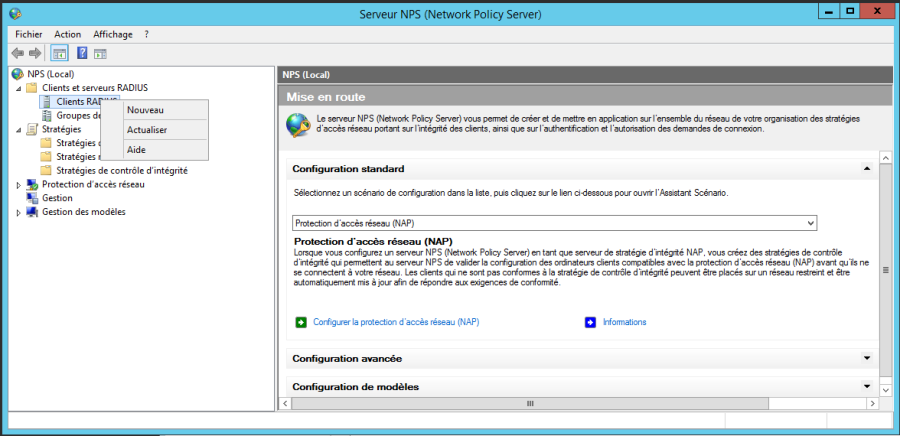

Puis NPS (local) > Clients et serveurs RADIUS et créer un nouveau.

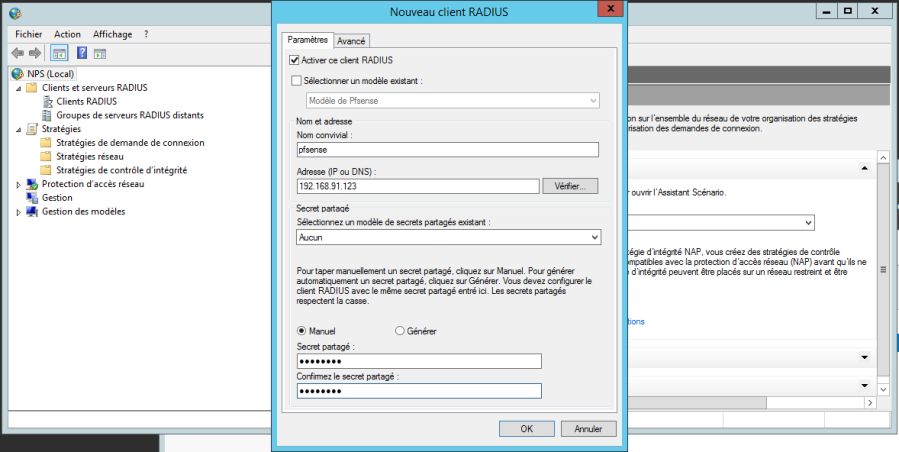

Dans cette fenêtre il activer le client, rentrer un nom convivial (il sert plus ou moins de description), rentrer l’adresse IP à contacter, dans mon cas, c’est mon portail captif pfsense qui se trouve à cette adresse IP. Il faut également inscrire un secret partagé.

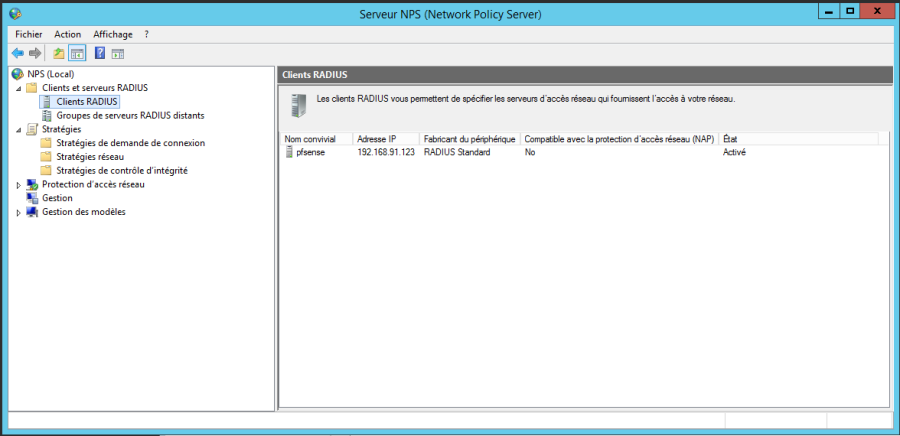

On voit donc le client radius dans la liste.

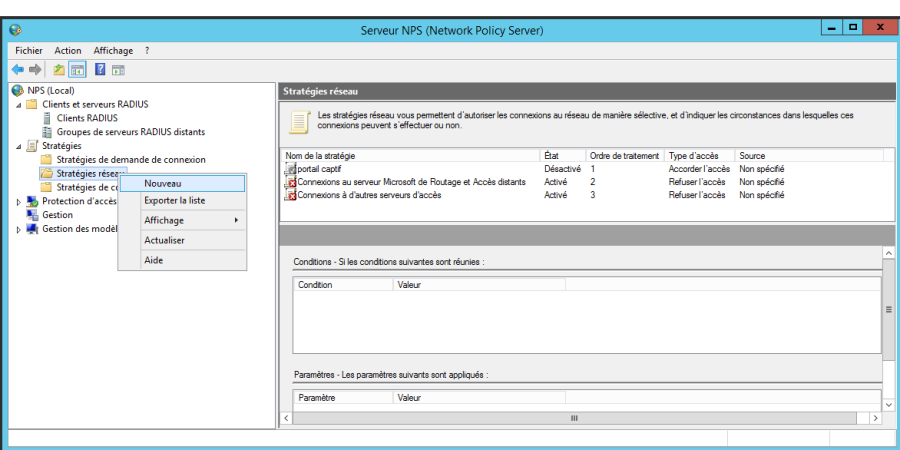

Il faut maintenant aller dans stratégies > stratégies réseau > nouveau

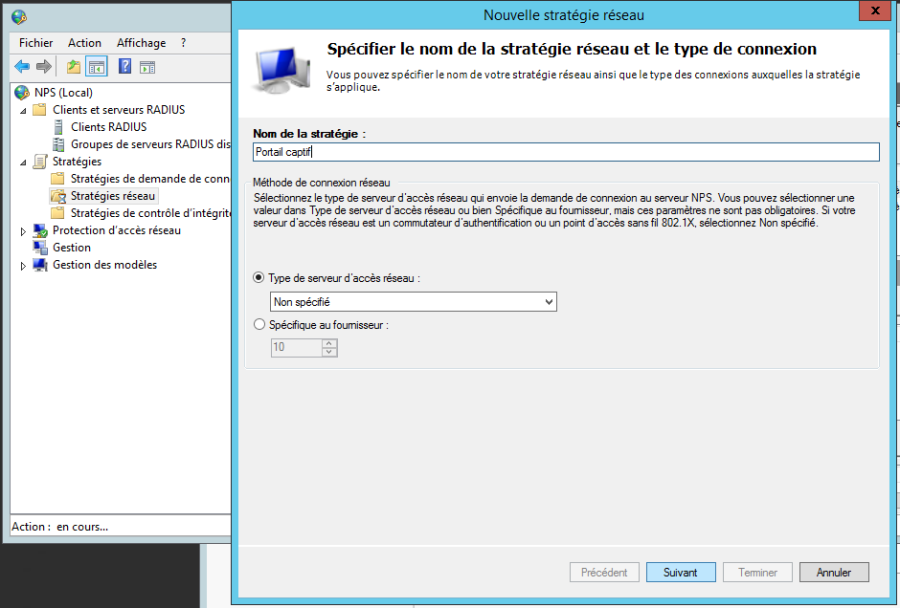

On donne un nom à la stratégie puis suivant.

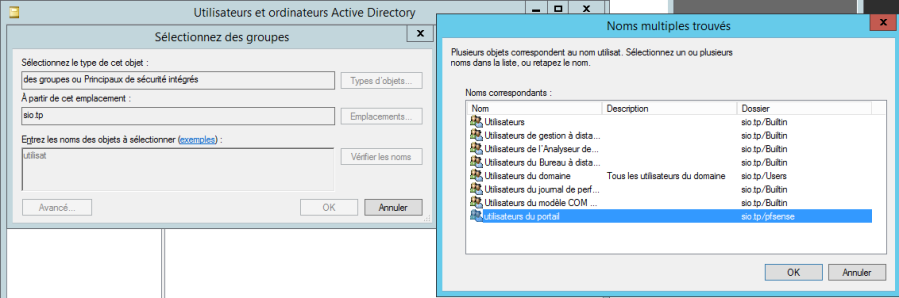

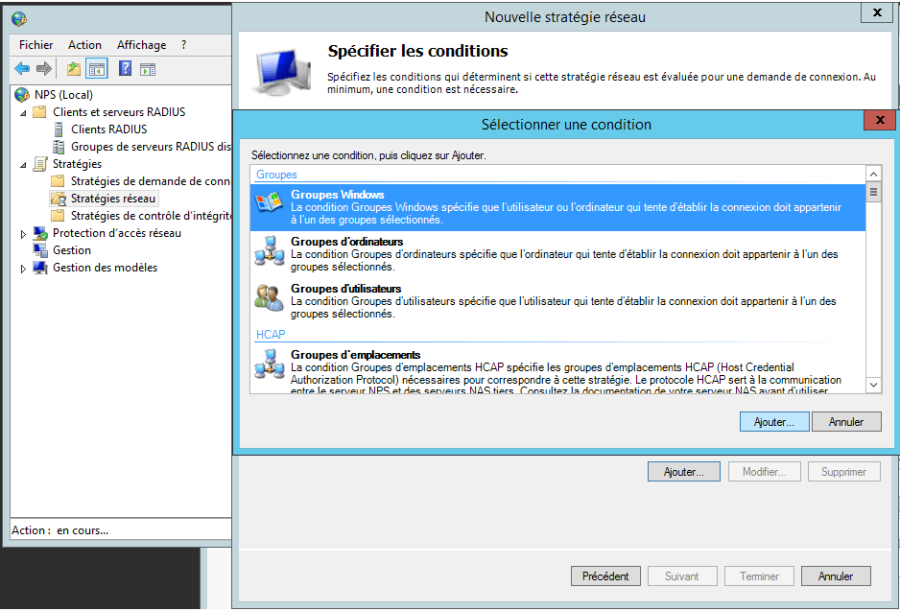

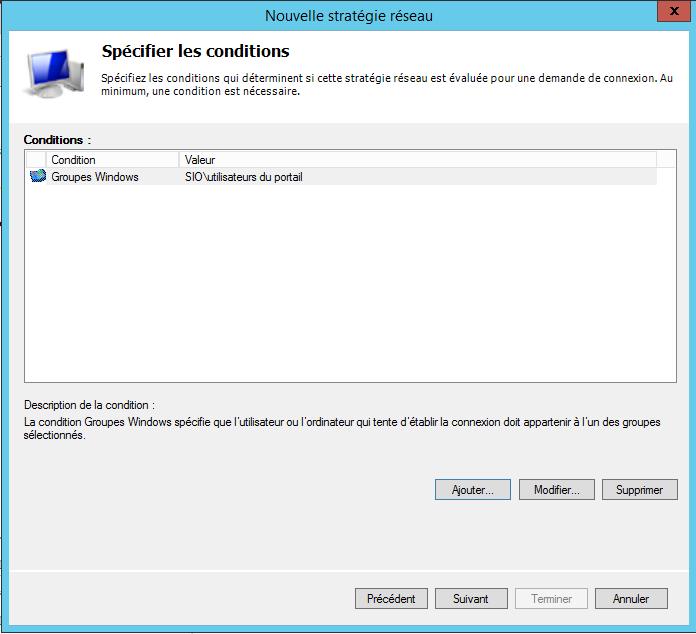

Ici il faut faire ajouter > groupes Windows > ajouter

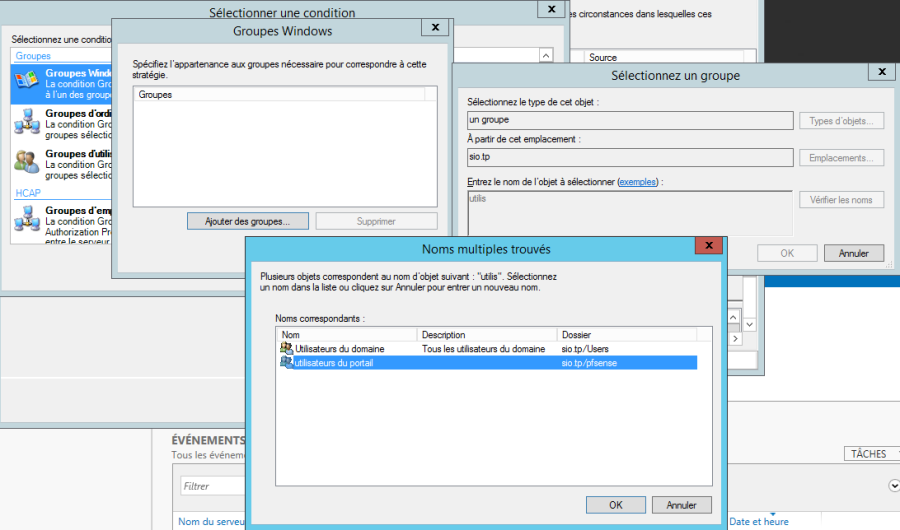

Ajouter des groupes > utilisateur du portail (groupe crée dans l’AD pour regrouper les utilisateurs que je vais utiliser sur mon radius / portail captif) > ok

> suivant

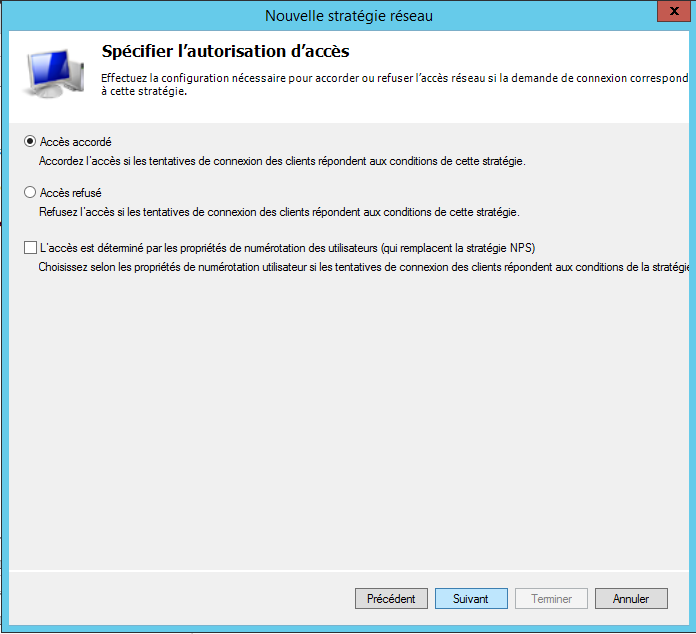

On laisse l’accès accordé par défaut.

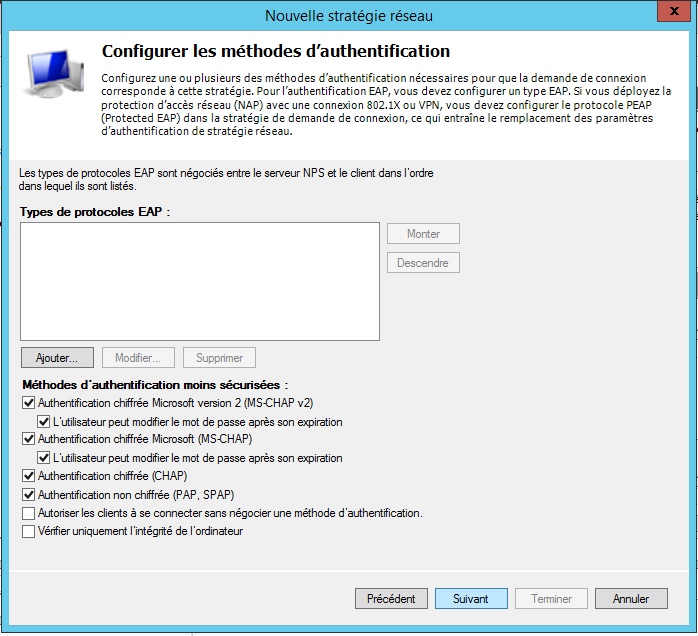

Les 4 premières cases sont cochées par défaut, il faut cocher en plus de celles-là les 2 suivantes qui sont l’authentification chiffrée (CHAP) et non chiffrée (PAP, SPAP) puis suivant. Une fenêtre s’ouvre, elle ne sert à rien appuyez sur non.

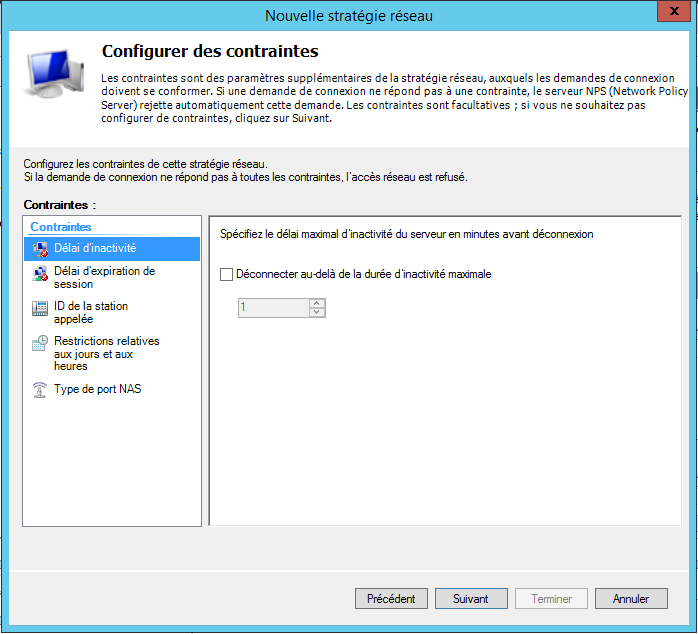

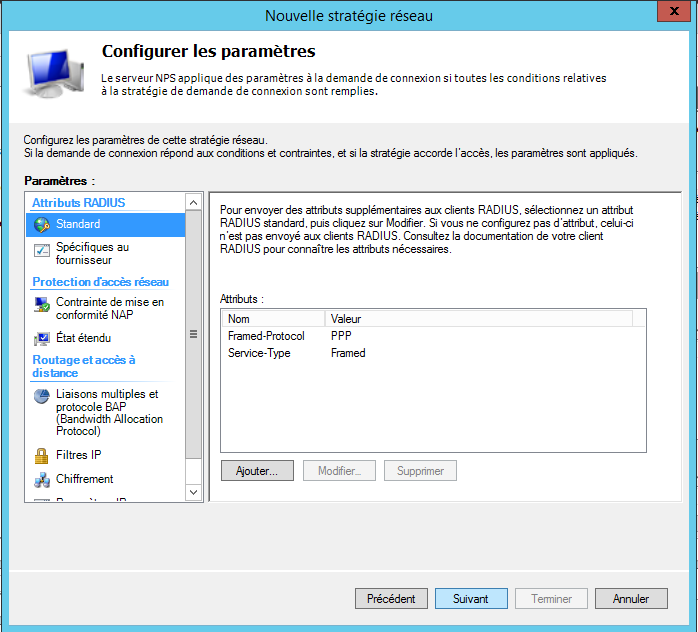

Ici, rien a modifier.

Ici non plus.

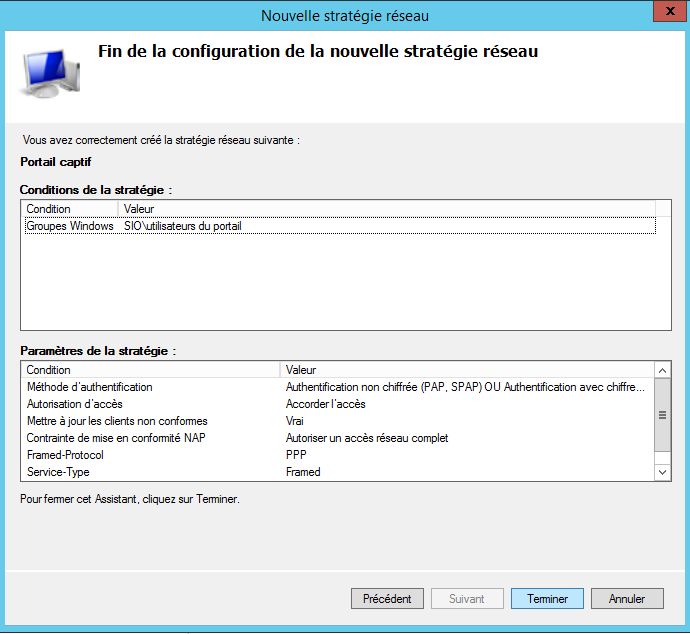

Appuyez sur Terminé.

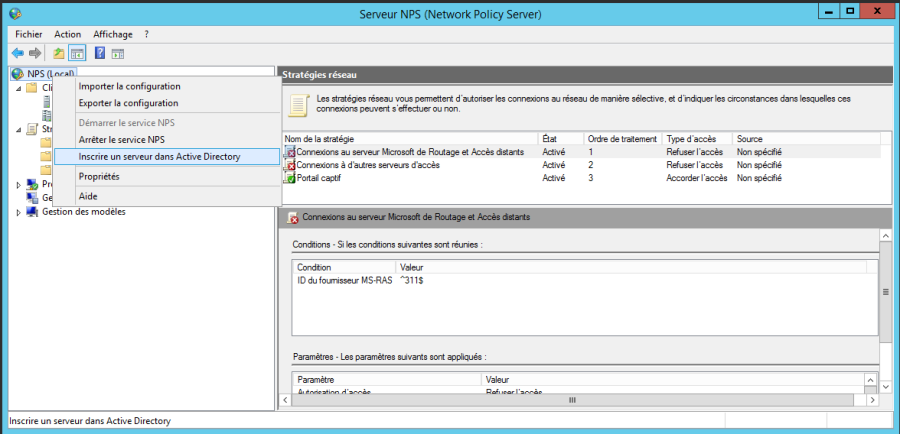

Pour finir il suffit de clic droit sur NPS (local) et d’inscrire le radius dans l’active directory.

Le Radius est bien configuré et peut désormais être relié à divers services comme à Pfsense par exemple.